Cyber Resilienz

zahlt sich aus.

Schützen Sie Ihre Daten vor Cyberangriffen - mit einer resilienten IT.

Cyberattacken haben sich verdreifacht.

Die Zahl der Cyberattacken steigt stetig an. Für Unternehmen stellt sich nicht die Frage, ob sie Ziel einer solchen Attacke werden, sondern wann. Die Bedrohungen sind vielseitig: Geschäftsausfälle, Imageschäden und das Aufräumen nach dem Angriff führen zu erheblichen Aufwänden.

der Unternehmen

sehen ihre geschäftliche Existenz durch Cyberangriffe bedroht.

der Unternehmen

mussten Betriebsunterbrechungen von rund einer Woche aufgrund von Ransomware-Angriffen in Kauf nehmen.

der Unternehmen

erlitten einen finanziellen Schaden von

über 1 Millionen Euro.

Ihr Weg zu Cyber Resilienz

Geben Sie Cyberkriminellen keine Chance!

Gemeinsam machen wir Ihr Unternehmen widerstandsfähig gegen Cyberattacken!

Cyber Resilienz:

Gehen wir den Weg gemeinsam

Cyber Resilienz:

Weil Ihre Daten wichtig sind

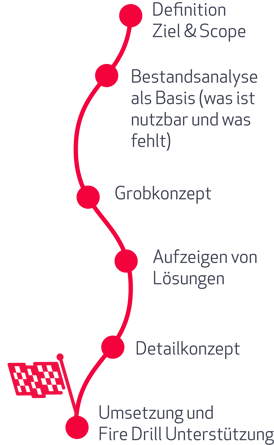

In 6 Schritten machen wir Ihre IT cyberresilient:

- Kein Projekt ohne konkrete Ziele. Zuerst definieren wir, wo die Reise hingehen soll.

- Status Quo: Wir analysieren Ihre bestehenden Backup and Desaster Recovery Konzepte.

- Anhand dieser Ergebnisse erstellen wir auf Sie zugeschnittene Pläne und Konzepte.

- Nun beraten wir Sie zu den Technologien, die optimal zu Ihrem Unternehmen passen.

- Wir entwickeln ein detailliertes Konzept für die Umsetzung.

- Während und nach der Umsetzung führen wir Tests sowie Trainings durch und organisieren regelmäßige Reviews.

Retten Sie Ihre Daten nach einem Angriff

mit ACP Fast Recovery

Unsere Expert*innen stellen sicher, dass Ihr Schaden so klein wie nur möglich bleibt. Die Ausfallzeiten werden reduziert und Ihre wichtigsten IT-Systeme innerhalb weniger Minuten wiederhergestellt.

Was wollen wir erreichen?

- Wiederherstellung Ihrer essenziellen IT-Systeme in wenigen Minuten

- Reduzierung der Ausfallzeit, damit kein signifikanter Schaden für Ihr Unternehmen entsteht

- Minimierung der Wiederherstellungszeit nach der Cyber Attacke

- Erstellung einer geschützten Umgebung für die Analyse und Bereinigung von Cyberangriffen - „Sandboxing"

- Planung und Durchführung von automatisierten Maßnahmen - „Fire Drill‘s“

Was müssen wir dafür tun?

- Einsatz von effizienten Sicherungstechnologien - „Storage Snapshots"

- Schaffung einer geschützten Umgebung, mit hoher Sicherheit, um interne Daten abzuschotten - „Air Gaps“

- Nutzung von diskbasierten Backups:

- mit Priorisierung - „Tiering"

- schneller Wiederherstellung - „Instant Recovery"

- Virenprüfung - „Malware Scan"

- Verwendung von Speichertechnologien, um die Veränderung der Backup-Daten zu verhindern - „Immutable Backup Targets"

- Zusätzlicher Schutz der Backup-Infrastruktur und des Storage Managements mit modernen Sicherheitslösungen - „modern Security“ (RBAC, Conditional Access, PIM)

Wie groß ist der Aufwand?

- Die Grundvoraussetzungen sind in der Regel schon vorhanden. (Modern Storage System, modern Backup)

- Bestehende Systeme werden effizient erweitert. (Moderate CAPEX)

- Ihre Abläufe werden dabei möglichst gering verändert.

- Erforderliches Zusatz-Know-how wird einfach erlernt.

- Durch diese „Quick Wins" minimieren Sie den Aufwand.

Schluss mit Backup Mythen!

Unsere Expert*innen begegnen tagtäglich vielen Mythen. Erfahren Sie, was an den folgenden 5 Aussagen dran ist:

Mythos 1: „Wir haben eh alles auf Tape.“

Mythos 2: „Es reicht, wenn ich mich darum kümmere, wenn etwas passiert.“

Mythos 3: „Keiner interessiert sich für unsere Daten.“

Mythos 4: „Mein Hyperscaler kümmert sich um mein Backup.“

Mythos 5: „Alle unsere Mitarbeiter*innen sind 100% zuverlässig und gut geschult.”

„Wir haben eh alles auf Tape.“

Ein Restore der gesamten Daten vom Tape bedeutet mitunter einen tage- bis wochenlangen Stillstand von Abteilungen zu riskieren und den Ausfall des Unternehmens in Kauf zu nehmen.

ACP setzt die fortschrittlichsten Technologien unserer führenden Technologiepartner im Bereich von Storage und Backup ein. Unsere Expert*innen können durch entsprechende Vorbereitungen sicherstellen, dass verloren gegangene Daten schneller wiederhergestellt werden als üblich. Anstatt Tage oder Wochen zu warten, können diese Daten innerhalb von Minuten wiederhergestellt werden.

Im Falle eines Angriffs sind die entstandenen Ausgaben für Lösegeldforderungen nicht einmal die Hauptkostenquelle. Neben den Personalkosten kommen hier je nach Unternehmen noch Kosten für entgangene Aufträge, Produktionsausfälle und Ausschusswaren hinzu. Es entstehen schnell Kosten von mehr als 1% des Jahresumsatzes. Sie wissen: „Time is money!“

„Es reicht, wenn ich mich darum kümmere, wenn etwas passiert.“

Wenn etwas passiert, dann ist es fast immer schon zu spät. Die Daten sind korrumpiert, verschlüsselt oder gelöscht und nur noch ein Wunder kann helfen.

ACP sorgt rechtzeitig dafür, dass Ihr Datacenter resilient gegenüber Cyber-Attacken wird, indem wir ...

- eine Backup & Recovery Strategie entwickeln

- bestehende Storage Systeme anpassen oder gegen moderne Systeme tauschen

- Backup-Lösungen anpassen oder neu designen

- einen Desaster Recovery Plan entwickeln

- einen abgeschotteten, sicheren Bereich für Daten schaffen (Immutable, air gapped)

- Fire Drills und regelmäßige Reviews durchführen

„Keiner interessiert sich für unsere Daten.“

Diverse Beispiele belegen genau das Gegenteil. Die Frage ist nicht, ob Unternehmen Opfer einer Cyber Crime Attacke werden, sondern wann dies passiert. Ransomware Angriffe sind leider zu etwas Alltäglichem geworden. Hacker durchsuchen verschiedene Unternehmen, bis sie auf eine Schwachstelle stoßen und angreifen können.

| 20% | 51% | 67% |

| entsteht finanzieller Schaden durch Cyberkriminelle. | der Angriffe sind Phishingattacken. | der befragten Unternehmen waren in den letzten 12 Monaten Opfer eines Cyberangriffs. |

Quellenverweis: Cyber Security in Österreich Studie der KMPG Security Services GmbH

Ergänzend zu den Services des ACP Security Operation Center (SOC) beraten Sie die Spezialist*innen von ACP zur Sicherheit und Verfügbarkeit Ihrer wichtigsten Werte, Ihrer Daten. Ganz unabhängig davon, ob Ihre Daten in der Cloud oder in Ihrem Rechenzentrum liegen.

„Mein ‚Hyperscaler’ kümmert sich um mein Backup.“

„81% der Microsoft Office 365 Nutzer*innen mussten Daten wiederherstellen, aber nur 15% davon waren in der Lage, Ihrer Daten wieder vollständig zurückzuerhalten.“

Quelle: Enterprise Strategy Group: "ESG Master Survey Results, 2021 Data Protection Cloud Strategies, May 2021"“Im Falle einer Unterbrechung oder eines Ausfalls des Dienstes sind Sie möglicherweise vorübergehend nicht in der Lage, Ihre Inhalte abzurufen.

Es wird empfohlen, die Inhalte und Daten regelmäßig zu sichern, die Sie in den Diensten oder während der Verwendung von Drittanbieter-Apps und -Diensten speichern.”

Quelle: Microsoft Service-Vertrag, Service-Verfügbarkeit, Section 6b

Cloud Service Anbieter kümmern sich um die Verfügbarkeit der angebotenen Dienste. Nur in seltenen Fällen wird auch eine Versionierung (Sicherung) von Userdaten vorgenommen.

Egal ob es sich um SaaS (z.B. Microsoft 365), IaaS (z.B.: virtuelle Server) oder PaaS (z.B.: Datenbank Services) handelt: Für die Vollständigkeit und Richtigkeit der Inhalte sind und bleiben Sie verantwortlich.

Jede Änderung, absichtlich, oder versehentlich kann seitens des Hyperscalers in der Regel nicht rückgängig gemacht werden.

Cloud Services müssen denselben Schutzanforderungen hinsichtlich unbeabsichtigter Veränderung oder Löschung entsprechen wie im Falle der lokalen Verarbeitung von Daten in Ihrem eigenen Datacenter.

ACP unterstützt Sie durch qualifizierte Beratung und erstellt für Sie Konzepte, die auf den Technologien der Marktführer basieren. Dadurch können Sie sowohl in On Premises, als auch in hybriden oder Cloud-Only-Szenarien eine zuverlässige Datensicherung gewährleisten.

„Alle unsere Mitarbeiter*innen sind 100% verlässlich und gut geschult“

„Der Anhang sah aus wie die Verständigung des Spediteurs ..“

Nicht alle Bedrohungen kommen von außen. Ein nicht unerheblicher Teil der Angriffe erfolgt aus dem Inneren heraus und auch bei der besten Schulung und den zuverlässigsten Mitarbeiter*innen können solche Angriffe nicht immer verhindert werden.

Was hilft? Der bewährte Ansatz von ACP:

| ACP nutzt die neuesten Technologien und erstellt individuelle Pläne und Konzepte, um sicherzustellen, dass Ihre Daten vor Cyberangriffen geschützt sind und im Falle von gelöschten Daten diese schnell wiederhergestellt werden können. Wir bieten auch Tests und Trainings an, um sicherzustellen, dass Ihre Mitarbeiter*innen mit den Tools und Technologien vertraut sind und in der Lage sind, potenzielle Gefahren zu erkennen. Durch regelmäßige Reviews können wir sicherstellen, dass Ihre Daten geschützt sind und Sie sich auf Ihr Geschäft konzentrieren können bzw. Ausfallszeiten auf ein Minimum beschränkt bleiben. |  |

Worauf warten?

Unsere Expert*innen bereiten Ihre IT-Teams auf den Härtefall vor!

So stellen wir sicher, dass Sie...

- ...nicht auf eine Entschlüsselung Ihrer Daten warten müssen.

- ...einfach auf die Zeit „vor der Attacke“ zurückstellen können.

- ...den Datenverlust so gering wie möglich halten.

- ...eine unkompromittierte Version Ihrer Daten wiederherstellen können.

- ...die Abläufe für die Wiederherstellung gut kennen.

Sie möchten mehr erfahren?

Kontaktieren Sie uns noch heute!

Unsere Expert*innen stehen Ihnen gerne für all Ihre Anliegen zur Verfügung:

Sicherheitsanforderungen?

Check!

Unsere Bausteine decken Ihre individuellen Security-Aspekte ab:

Backup & Recovery

Der Ausfall von IT-Services ist für jedes Unternehmen kritisch. Datensicherungsstrategien und die rasche Wiederherstellung von verlorenen oder korrupten Daten stehen im Fokus moderner Backup & Recovery Lösungen. Legen Sie Ihre Datensicherheit in unsere Hand! Mit ACP Cloud Backup bewahren Sie Ihre wertvollen Daten und deren Kopien auf unterschiedlichen Speichern auf. So verringern wir das Risiko eines Datenverlusts drastisch. Mit unserem zusätzlichen Managed Backup Services bieten wir Ihnen eine vollständige Lösung für den Bereich Backup & Recovery.

Daten sicher senden und empfangen

Täglich wächst der Berg an Informationen und Dokumenten, die Sie bearbeiten oder mit internen sowie externen Empfänger*innen teilen. Dabei nimmt der Anteil sensibler Daten stetig zu. Diese sicher auszutauschen und zu verarbeiten ist in der zunehmend vernetzten Geschäftswelt ein wichtiger Erfolgsfaktor.

Ganz gleich, ob es um das Senden oder Empfangen von Daten, den strukturierten Dateneingang, das Teilen von vertraulichen Informationen oder die sichere Automatisierung von Prozessen geht: Wir bieten Ihnen die richtige Lösung und sind Ihr verlässlicher Partner für einfachen und sicheren Datenaustausch.

Cloud Working

Entscheiden Sie selbst, wo Sie Ihre Daten und Applikationen speichern möchten. Damit Sie Ihre Daten jederzeit verfügbar haben, begleiten wir Sie auf Ihrem Weg und sind sowohl bei Microsoft Azure als auch bei M365 Ihr verlässlicher Partner.

VPN zu Azure mit Fortinet

Unternehmen streben eine umfassende Transformation an, die vom Geschäftsmodell bis hin zur Dienstbereitstellung reicht. Damit Daten und Anwendungen immer und überall bereitgestellt werden können, werden Technologien wie Mobile Computing und die Cloud werden eingeführt. Das bringt auch Schattenseiten mit sich. Durch diese Digitalisierung wächst die Angriffsfläche und die Gefahr, dass es bei Datenübertragungen zu Sicherheitsverletzungen kommt.

Die Gewährleistung einheitlicher Sicherheitsrichtlinien für alle Benutzer*innen, Anwendungen und Geräte im Unternehmen sowie angemessene Zugriffskontrollen sind für die Sicherheit in einer Multi-Cloud-Umgebung unerlässlich. Gegenseitige Authentifizierung und Vertraulichkeit schützen den Traffic, nur so bleiben sensible Unternehmensdaten auch bei Übertragungen über ungeschützte Netzwerke nachweislich sicher.

Microsoft Azure Virtual Desktop (AVD) ist ein sicherer Arbeitsplatz aus der Cloud! Personalisierte Windows-Desktops, Apps, Einstellungen und Inhalte werden so immer, überall und und auf jedem beliebigen Gerät sicher zur Verfügung gestellt.

Unsere Lösung

ACP räumt mit Backup Mythen auf!

Den folgenden Mythen begegnen unseren Expert*innen in Ihrem täglichen Tun immer wieder. Wir hören oft Sätze, die wir so nicht stehen lassen können. Daher werden wir nun auf fünf dieser Mythen genauer eingehen und zeigen, dass es eine andere Sichtweise auf die Datensicherheit gibt, um so Ihre Daten vor Cyberangriffen schützen können.

Mythos 1: „Wir haben eh alles auf Tape.“

Mythos 2: „Es reicht, wenn ich mich darum kümmere, wenn etwas passiert.“

Mythos 3: „Keiner interessiert sich für unsere Daten.“

Mythos 4: „Mein Hyperscaler kümmert sich um mein Backup.“

Mythos 5: „Alle unsere Mitarbeiter*innen sind 100% zuverlässig und gut geschult.”

„Wir haben eh alles auf Tape.“

Ein Restore der gesamten Daten vom Tape bedeutet mitunter einen tage- bis wochenlangen Stillstand von Abteilungen zu riskieren und den Ausfall des Unternehmens in Kauf zu nehmen.

ACP setzt die fortschrittlichsten Technologien unserer führenden Technologiepartner im Bereich von Storage und Backup ein. Unsere Expert*innen können durch entsprechende Vorbereitungen sicherstellen, dass verloren gegangene Daten schneller wiederhergestellt werden als üblich. Anstatt Tage oder Wochen zu warten, können diese Daten innerhalb von Minuten wiederhergestellt werden.

Im Falle eines Angriffs sind die entstandenen Ausgaben für Lösegeldforderungen nicht einmal die Hauptkostenquelle. Neben den Personalkosten kommen hier je nach Unternehmen noch Kosten für entgangene Aufträge, Produktionsausfälle und Ausschusswaren hinzu. Es entstehen schnell Kosten von mehr als 1% des Jahresumsatzes. Sie wissen: „Time is money!“

„Es reicht, wenn ich mich darum kümmere, wenn etwas passiert.“

Wenn etwas passiert, dann ist es fast immer schon zu spät. Die Daten sind korrumpiert, verschlüsselt oder gelöscht und nur noch ein Wunder kann helfen.

ACP sorgt rechtzeitig dafür, dass Ihr Datacenter resilient gegenüber Cyber-Attacken wird, indem wir ...

- eine Backup & Recovery Strategie entwickeln

- bestehende Storage Systeme anpassen oder gegen moderne Systeme tauschen

- Backup-Lösungen anpassen oder neu designen

- einen Desaster Recovery Plan entwickeln

- einen abgeschotteten, sicheren Bereich für Daten schaffen (Immutable, air gapped)

- Fire Drills und regelmäßige Reviews durchführen

„Keiner interessiert sich für unsere Daten.“

Diverse Beispiele belegen genau das Gegenteil. Die Frage ist nicht, ob Unternehmen Opfer einer Cyber Crime Attacke werden, sondern wann dies passiert. Ransomware Angriffe sind leider zu etwas Alltäglichem geworden. Hacker durchsuchen verschiedene Unternehmen, bis sie auf eine Schwachstelle stoßen und angreifen können.

|

20% entsteht finanzieller Schaden durch Cyberkriminelle. |

|

51% der Angriffe sind Phishingattacken. |

|

67% der befragten Unternehmen waren in den letzten 12 Monaten Opfer eines Cyberangriffs. |

Quellenverweis: Cyber Security in Österreich Studie der KMPG Security Services GmbH

Ergänzend zu den Services des ACP Security Operation Center (SOC) beraten Sie die Spezialist*innen von ACP zur Sicherheit und Verfügbarkeit Ihrer wichtigsten Werte, Ihrer Daten. Ganz unabhängig davon, ob Ihre Daten in der Cloud oder in Ihrem Rechenzentrum liegen.

„Mein ‚Hyperscaler’ kümmert sich um mein Backup.“

„81% der Microsoft Office 365 Nutzer*innen mussten Daten wiederherstellen, aber nur 15% davon waren in der Lage, Ihrer Daten wieder vollständig zurückzuerhalten.“

Quelle: Enterprise Strategy Group: "ESG Master Survey Results, 2021 Data Protection Cloud Strategies, May 2021"“Im Falle einer Unterbrechung oder eines Ausfalls des Dienstes sind Sie möglicherweise vorübergehend nicht in der Lage, Ihre Inhalte abzurufen.

Es wird empfohlen, die Inhalte und Daten regelmäßig zu sichern, die Sie in den Diensten oder während der Verwendung von Drittanbieter-Apps und -Diensten speichern.”

Quelle: Microsoft Service-Vertrag, Service-Verfügbarkeit, Section 6b

Cloud Service Anbieter kümmern sich um die Verfügbarkeit der angebotenen Dienste. Nur in seltenen Fällen wird auch eine Versionierung (Sicherung) von Userdaten vorgenommen.

Egal ob es sich um SaaS (z.B. Microsoft 365), IaaS (z.B.: virtuelle Server) oder PaaS (z.B.: Datenbank Services) handelt: Für die Vollständigkeit und Richtigkeit der Inhalte sind und bleiben Sie verantwortlich.

Jede Änderung, absichtlich, oder versehentlich kann seitens des Hyperscalers in der Regel nicht rückgängig gemacht werden.

Cloud Services müssen denselben Schutzanforderungen hinsichtlich unbeabsichtigter Veränderung oder Löschung entsprechen wie im Falle der lokalen Verarbeitung von Daten in Ihrem eigenen Datacenter.

ACP unterstützt Sie durch qualifizierte Beratung und erstellt für Sie Konzepte, die auf den Technologien der Marktführer basieren. Dadurch können Sie sowohl in On Premises, als auch in hybriden oder Cloud-Only-Szenarien eine zuverlässige Datensicherung gewährleisten.

„Alle unsere Mitarbeiter*innen sind 100% verlässlich und gut geschult“

„Der Anhang sah aus wie die Verständigung des Spediteurs ..“

Nicht alle Bedrohungen kommen von außen. Ein nicht unerheblicher Teil der Angriffe erfolgt aus dem Inneren heraus und auch bei der besten Schulung und den zuverlässigsten Mitarbeiter*innen können solche Angriffe nicht immer verhindert werden.

Was hilft? Der bewährte Ansatz von ACP:

ACP nutzt die neuesten Technologien und erstellt individuelle Pläne und Konzepte, um sicherzustellen, dass Ihre Daten vor Cyberangriffen geschützt sind und im Falle von gelöschten Daten diese schnell wiederhergestellt werden können. Wir bieten auch Tests und Trainings an, um sicherzustellen, dass Ihre Mitarbeiter*innen mit den Tools und Technologien vertraut sind und in der Lage sind, potenzielle Gefahren zu erkennen. Durch regelmäßige Reviews können wir sicherstellen, dass Ihre Daten geschützt sind und Sie sich auf Ihr Geschäft konzentrieren können bzw. Ausfallszeiten auf ein Minimum beschränkt bleiben.

Unsere Technologie Partner

Schaffen Sie eine widerstandsfähige IT!

Schützen Sie Ihre Daten mit unseren Lösungen für Cyber Resilienz!